Che cos'è un firewall?

Un firewall è una linea di difesa per qualsiasi rete o dispositivo. Di solito è la prima. Il firewall monitora il traffico in entrata e in uscita e controlla cosa può essere trasmesso e cosa deve essere bloccato in base a regole di sicurezza predefinite. I firewall sono una componente fondamentale di una rete, poiché aiutano a proteggere l’intera infrastruttura che si trova dietro di essi. Un firewall viene tipicamente utilizzato per stabilire una barriera tra una rete considerata sicura e una non sicura, ma il suo raggio d’azione può essere molto più ampio, includendo il blocco di accessi non autorizzati a un ambiente o il controllo dell’accesso a Internet per un insieme specifico di applicazioni da una serie di terminali. Una delle applicazioni più comuni per un firewall è impedire accessi non autorizzati da Internet, ma ne esistono molte altre.

I firewall si dividono in software e hardware. Entrambi controllano il traffico, ma quelli software utilizzano le risorse dell'host su cui sono installati, mentre i firewall hardware hanno le proprie risorse dedicate. Questa è la principale distinzione tra i tipi di firewall, oltre alla quale vengono classificati in base al loro funzionamento.

Un firewall con filtro dei pacchetti ispeziona i pacchetti trasferiti tra i computer e li consente o li blocca in base a regole predefinite. I firewall stateful possono anche tenere traccia dello stato delle connessioni di rete, come flussi TCP, datagrammi UDP e messaggi ICMP. Possono agire su un'intera connessione, non solo pacchetto per pacchetto. I firewall applicativi operano a livello di applicazione e sono in grado di distinguere le applicazioni l'una dall'altra e di consentire o bloccare il traffico da o verso di esse. I firewall con ispezione profonda dei pacchetti sono sistemi avanzati di filtraggio dei pacchetti, in grado di ispezionare il contenuto effettivo di ciascun pacchetto e di filtrarlo, se desiderato.

Indipendentemente dalla tecnologia che sta alla base di un firewall, tutti sono basati su regole. Le regole possono essere applicate a elementi grandi e piccoli, ad esempio a tutti i pacchetti in arrivo fino a un particolare tipo di pacchetto che cerca di accedere a un singolo dispositivo, su una porta specifica. Il controllo granulare fornito dalla maggior parte dei firewall è piuttosto elevato. Tenere traccia del funzionamento di un firewall è il punto centrale del monitoraggio di un firewall.

TL;DR:

Un firewall è una barriera di sicurezza di rete: controlla il traffico in entrata e in uscita in base a regole predefinite, proteggendo dispositivi e reti da accessi non autorizzati.

- I firewall possono essere software o hardware, dai semplici filtri di pacchetti ai sistemi avanzati che operano a livello applicativo.

- Il monitoraggio di un firewall garantisce regole sempre aggiornate e rileva in tempo reale errori o traffico anomalo.

- Log e metriche su traffico, utilizzo delle porte e conformità alle regole offrono informazioni utili per mantenere la sicurezza, applicare le policy e ottimizzare le prestazioni.

Che cos'è il monitoraggio del firewall?

Il monitoraggio del firewall, come si può immaginare, viene effettuato tramite appositi software. Può trattarsi di strumenti indipendenti, ma è prassi comune adottare soluzioni di monitoraggio della rete in grado di controllare lo stato dei firewall insieme a una vasta gamma di verifiche su altre componenti dell’infrastruttura. Queste soluzioni monitorano inoltre il traffico del firewall per individuare schemi anomali o tentativi di accesso non autorizzati. I firewall non sono particolarmente complessi da monitorare, ed è per questo che il loro controllo rappresenta solo una delle molte attività che una soluzione di monitoraggio può svolgere.

In realtà, i firewall sono vittime dell'idea errata che, una volta impostati, non sia necessario il monitoraggio. Come per qualsiasi altro elemento della rete, tutto ciò che non viene monitorato può in seguito causare problemi non rilevati. I firewall non fanno eccezione. Pertanto, il monitoraggio dei firewall deve far parte di un buon sistema di monitoraggio della rete. Come vedremo tra poco, ci sono diverse buone ragioni per monitorare un firewall.

Perché è importante il monitoraggio del firewall?

L'efficacia di un firewall dipende in larga misura dall'aggiornamento delle sue regole. Se viene installata una nuova applicazione senza una regola che ne controlli il traffico, quando necessario, l'applicazione potrebbe non funzionare affatto, poiché il suo traffico viene bloccato per impostazione predefinita. Ogni volta che viene collegato un nuovo host, può essere necessario aggiornare le regole del firewall per includerlo o escluderlo, a seconda del suo ruolo nella rete. Un nuovo utente avrà una nuova serie di applicazioni e servizi a cui dovrà accedere e il firewall potrebbe bloccarlo.

È chiaro quindi che il primo motivo per cui è importante il monitoraggio del firewall è evitare i potenziali problemi che possono essere causati da una serie di regole obsolete. Il monitoraggio del firewall consente di verificare e identificare tali problemi. Le regole possono quindi essere modificate, se necessario, per riflettere i cambiamenti nell'infrastruttura senza causare interruzioni del servizio. Inoltre, tenere traccia delle modifiche alle regole del firewall tramite un monitoraggio dettagliato e registro delle attività, aiuta anche a mantenere sicurezza e conformità, evidenziando le regole obsolete che possono generare vulnerabilità sfruttabili da malintenzionati.

Un secondo fattore che spiega l'importanza del monitoraggio di un firewall è la limitazione dell'errore umano. Una grande percentuale di fughe di dati è dovuta a errori involontari dei dipendenti. È chiaro che gli errori non possono essere eliminati al 100%, ma possono essere individuati grazie al monitoraggio. Le modalità con cui gli hacker rubano le credenziali includono i tipici trucchi del malware e del phishing, che generano entrambi traffico. Un sistema di monitoraggio del firewall può rilevare questo traffico nel momento stesso in cui si verifica e avvisare in tempo reale gli amministratori di rete di potenziali incidenti di sicurezza.

Infine, avere chiare le politiche del firewall aiuta a mantenere il set di regole ottimale. Tuttavia, se non viene monitorato, è difficile sapere con certezza se questi criteri vengono applicati correttamente. In questo caso il monitoraggio del firewall svolge il ruolo di osservatore, controllando che le regole siano attive e che tutte le porte abbiano lo stato corretto.

Log del firewall: la base del monitoraggio

I log del firewall sono il cuore di un monitoraggio efficace, poiché forniscono un resoconto completo di tutto il traffico di rete che attraversa il firewall. L’analisi dei log degli eventi è una parte fondamentale del monitoraggio del firewall: consente di rilevare anomalie, supportare gli audit di sicurezza e garantire l’applicazione corretta delle policy. Questi log registrano dettagli essenziali come indirizzi IP di origine e destinazione, porte, protocolli e l’azione specifica intrapresa dal firewall, ovvero se il traffico è stato consentito o bloccato. Attraverso l’analisi dei log, si possono ottenere informazioni cruciali sull’attività del firewall, permettendo ai team di sicurezza di monitorare il traffico di rete, tracciare le modifiche alle regole e assicurarsi che le configurazioni siano in linea con le politiche di sicurezza.

Cosa controllare quando si monitora un firewall

Il monitoraggio di un firewall riguarda soprattutto il controllo delle sue regole. Queste costituiscono il cuore del firewall, e verificare che non entrino in conflitto con i processi aziendali o tra loro rappresenta l’aspetto principale per una configurazione corretta. Un monitoraggio regolare consente di individuare configurazioni errate che potrebbero esporre la rete a rischi. Le regole, infatti, non devono sovrapporsi, poiché ciò può generare comportamenti imprevedibili e difficili da gestire successivamente. Un buon software di monitoraggio del firewall è in grado di validare le regole già al momento della loro implementazione.

Non solo le regole non devono essere in conflitto con altre regole, ma non devono nemmeno essere mantenute quelle non più necessarie. Questo può essere un rischio per la sicurezza, soprattutto perché può portare a lasciare aperte le porte di una regola molto vecchia, una situazione che potrebbe non essere rilevata dagli amministratori. Senza un adeguato monitoraggio del firewall, questo tipo di rilevamento non è facile. Verificare che tutte le regole siano effettivamente applicate correttamente e che siano richieste dai criteri in uso è un compito importante per il servizio di monitoraggio del firewall.

Il monitoraggio dei log del firewall consiste nell’analizzare i registri generati dai firewall. Questi log forniscono numerose informazioni sul funzionamento del sistema, su quale traffico venga bloccato e su eventuali regole che non risultano attive. L’analisi dei log svolge inoltre un ruolo cruciale nell’individuazione di vulnerabilità all’interno della configurazione del firewall. Oltre a consentire l’identificazione di regole obsolete, la consultazione dei log può rivelarsi utile in molte altre situazioni.

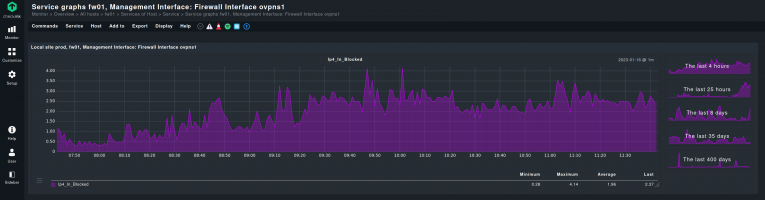

Ad esempio, sapere quali regole vengono attivate più frequentemente non solo aiuta gli amministratori a comprendere le tendenze del traffico e le loro variazioni, ma consente anche di rilevare comportamenti insoliti. Una porta del firewall che non è mai stata utilizzata e che improvvisamente diventa molto attiva può costituire un motivo per considerare sospetto il nuovo traffico. Allo stesso modo, nei registri del firewall possono comparire dei 'falsi positivi', ossia fonti di traffico che interagiscono con il firewall pur non dovendo farlo. Il monitoraggio dei log del firewall è supportato dalla maggior parte dei sistemi di monitoraggio; qualora non lo fosse, è buona norma effettuare un controllo manuale dei log.

Quali metriche sono rilevanti per il monitoraggio dei firewall?

I sistemi di monitoraggio dei firewall non si limitano a controllare le regole, ma raccolgono anche una serie di metriche che aiutano gli amministratori a capire come si comporta il firewall. Queste metriche rientrano generalmente in tre categorie principali: traffico e performance, attività di rete (come porte e connessioni), metriche sulle regole e sulla conformità.

1. Metriche relative a traffico e performance

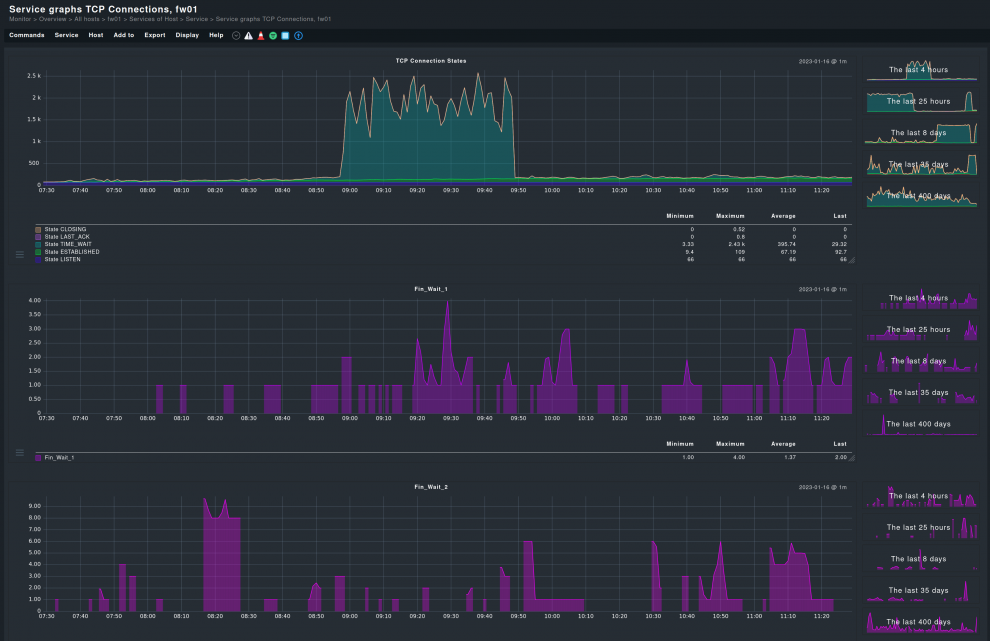

Le metriche relative al traffico e alle prestazioni di rete comprendono parametri come l’utilizzo della larghezza di banda, il throughput, la latenza, il numero di sessioni attive e l’utilizzo delle risorse (CPU e memoria) — tutti elementi che aiutano a illustrare come il traffico venga gestito nell’ambito delle attività di monitoraggio del firewall. Monitorare questi indicatori e integrarli in report completi fornisce una visione chiara della capacità e dell’efficienza del firewall, consentendo agli amministratori di individuare colli di bottiglia, rafforzare la sicurezza e garantire la resilienza dell’intera infrastruttura di rete.

2. Attività di rete e delle porte

Le metriche relative all’attività di rete e delle porte mostrano come vengono stabilite e controllate le connessioni. Ciò include il monitoraggio delle porte e dei protocolli in uso, la verifica della loro corrispondenza con le regole del firewall, la mappatura delle sessioni attive alle rispettive regole e l’individuazione di traffico imprevisto o bloccato. Questi dati aiutano gli amministratori a rilevare configurazioni errate, applicare le policy di sicurezza e modificare le regole del firewall quando necessario.

Le porte rivestono un ruolo particolarmente rilevante, poiché sono al centro delle regole del firewall e rappresentano una metrica chiave per determinare se una regola viene applicata. Con “porte” non si intendono solo quelle TCP/UDP, ma anche le porte fisiche di un firewall hardware. Questa attività integra il monitoraggio delle porte, che si concentra esclusivamente su di esse.

3. Metriche relative a regole e conformità

Le metriche relative alle regole e alla conformità tengono traccia dello stato e delle modifiche delle regole del firewall. Monitorare le regole tramite un servizio di monitoraggio del firewall garantisce che le modifiche vengano documentate, che i cambiamenti non autorizzati vengano segnalati e che sia mantenuta la conformità alle policy interne o alle normative esterne. Questa visibilità consente agli amministratori di risalire rapidamente a chi ha effettuato una modifica, al motivo della sua applicazione e alla sua coerenza con gli standard organizzativi.

Best practice per il monitoraggio dei firewall

I firewall non sono tutti uguali. In tutti i sistemi operativi vengono implementate diverse tecnologie di firewall. Il monitoraggio dei firewall Linux non funziona allo stesso modo di quello dei firewall Windows. Pertanto, assicuratevi di monitorare i firewall in base al loro funzionamento. Un controllo generico delle porte e del traffico che le attraversa non è sufficiente. È importante approfondire le differenze tra il monitoraggio dei firewall Linux e Windows quando si considera un'implementazione del monitoraggio dei firewall. Questo argomento va oltre lo scopo di questo articolo, ma è importante menzionarlo come best practice per il monitoraggio dei firewall.

Indipendentemente dal fatto che si utilizzi un firewall basato su Linux o su Windows, il software del firewall deve essere mantenuto aggiornato. Lo strumento di monitoraggio scelto dovrebbe essere in grado di segnalare una versione obsoleta. Per prevenire rischi e garantire che il firewall funzioni al massimo delle sue potenzialità, è fondamentale aggiornarne regolarmente il software. Il monitoraggio proattivo e gli aggiornamenti costanti aiutano a prevenire le vulnerabilità prima che possano essere sfruttate.

Il monitoraggio di un firewall non è un processo che semplicemente viene eseguito in modo continuo e che, una volta implementato e avviato, può essere dimenticato.

È importante effettuare regolari audit di sicurezza del firewall. Questi hanno lo scopo di verificare che le regole del firewall siano conformi alle policy di sicurezza aziendali e di garantire il rispetto delle normative vigenti e delle policy interne. Un monitoraggio adeguato del firewall semplifica questo compito, ma in ogni caso è necessario svolgerlo periodicamente.

Il monitoraggio del firewall è in grado di rilevare quando una regola nuova o modificata apre porte indesiderate da qualche parte nella rete, ma le conseguenze di ciò sono a tua discrezione. Invece di applicare le modifiche alle regole in produzione, è meglio farlo in un ambiente di staging/testing. Monitorate il firewall anche in questo caso, prima di passare le modifiche alla produzione. Anche pochi minuti di una regola del firewall non testata possono rappresentare un rischio per la sicurezza troppo grande per essere accettato dalla maggior parte delle aziende.

Come scegliere uno strumento di monitoraggio del firewall?

La scelta del giusto software di monitoraggio dei firewall dipende principalmente dal supporto disponibile. I firewall sono sia hardware che software e uno strumento per il loro monitoraggio deve assolutamente supportare quelli effettivamente presenti nella rete. I firewall hardware sono dispositivi specifici che possono essere supportati o meno dalla maggior parte degli strumenti di monitoraggio dei firewall. In caso contrario, assicuratevi di poterli monitorare tramite SNMP, come ultima risorsa.

Quando si sceglie un software per il monitoraggio del firewall, l’obiettivo principale è mantenere una sicurezza di rete solida attraverso un monitoraggio efficace. Una protezione completa della rete si basa infatti su una supervisione continua, sull’applicazione delle policy e su una risposta rapida alle minacce, aspetti tutti resi possibili dalla scelta della giusta soluzione di monitoraggio.

Con “firewall software” si intendono quelli inclusi in Linux, in altri sistemi operativi di tipo Unix o in Windows. Il monitoraggio dei firewall di Windows presenta requisiti specifici, diversi da quelli di Linux, Solaris o AIX. All’interno di questi sistemi esistono persino più tipologie di firewall, e un buon software di monitoraggio deve essere in grado di gestirle tutte. Nel caso di Windows, il monitoraggio del firewall significa almeno monitorare il Windows Defender Firewall, fornito direttamente con il sistema operativo. Esistono inoltre molte alternative, sia proprietarie che open source, ognuna con propri metodi per impostare regole e bloccare il traffico.

Allo stesso modo, i servizi cloud hanno le loro reti e i relativi firewall cloud. Questi sono una parte vitale delle infrastrutture moderne e, logicamente, devono essere monitorati dallo strumento di monitoraggio firewall scelto.

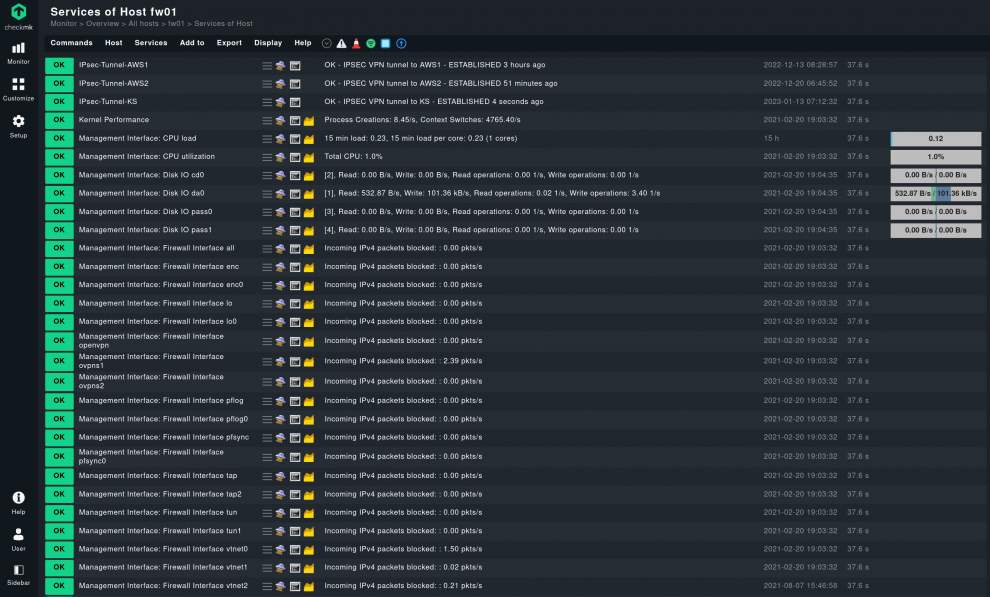

Una funzionalità importante, che non migliora direttamente il monitoraggio ma rende il lavoro degli amministratori più semplice, è un’interfaccia visiva che permetta di vedere immediatamente lo stato dei firewall. L’ideale è disporre di una dashboard dedicata per controllare ciascun firewall e poter così verificare a colpo d’occhio se qualcosa non va. Il monitoraggio dettagliato dei log del firewall e delle regole del firewall deve essere integrato nella dashboard di monitoraggio, in modo da poter essere gestito con facilità.

FAQ

Che cos'è il monitoraggio dei log del firewall?

Monitorare i log del firewall è molto più del semplice controllo dei registri prodotti da un firewall. Sia i firewall software che quelli hardware generano log che contengono informazioni preziose sul funzionamento del sistema. L’analisi di questi log è fondamentale non solo per comprendere le prestazioni del firewall, ma anche per individuare vulnerabilità, rilevare minacce alla sicurezza e identificare configurazioni errate che potrebbero esporre la rete a rischi. Con un monitoraggio continuo, i team di sicurezza possono rilevare rapidamente traffico non autorizzato, schemi insoliti o tentativi di sfruttare regole obsolete. Questa visibilità immediata aiuta a prevenire violazioni e a garantire che la rete rimanga protetta sia da minacce interne che esterne.

Che cos'è il monitoraggio del firewall con Nagios?

Il monitoraggio del firewall con Nagios è il monitoraggio di un firewall utilizzando Nagios, l'applicazione di monitoraggio della rete su cui si è originariamente basato Checkmk. Con Nagios è possibile monitorare sia i firewall software (come il firewall di Windows) che quelli hardware.

Che cos'è il monitoraggio del firewall Cisco?

Il monitoraggio dei firewall Cisco si riferisce al controllo dello stato e alla raccolta delle metriche delle serie più diffuse di firewall Cisco, come Cisco ASA. Il monitoraggio attraverso SNMP è sempre un'opzione, ma il software di monitoraggio dei firewall lo fa anche attraverso l'uso di strumenti personalizzati, come ad esempio Checkmk con il suo plug-in cisco_asa_connections.