Che cos'è il monitoraggio della rete?

Il monitoraggio della rete è un argomento complesso e vitale per qualsiasi azienda. Conoscerne i vantaggi e le aree secondarie è fondamentale.

Il monitoraggio della rete è uno dei processi che compongono l'argomento più ampio della gestione della rete: è un'attività multiforme che si occupa di tenere traccia di ciò che accade all'interno di una rete, al fine di scoprire i problemi, intervenire sui problemi, ottimizzare le prestazioni e mantenere l'efficienza della rete. Ciò avviene attraverso un software di monitoraggio della rete che raccoglie i dati, li analizza e li presenta agli amministratori di rete, consentendo loro di intervenire — fornendo, quando necessario, avvisi in tempo reale per una risposta immediata agli eventi di rete.

Quello che una volta era un compito semplice per le estensioni limitate delle reti di un tempo è diventato incredibilmente complesso con la crescita delle reti, che sono diventate sempre più grandi e varie. Per aiutare gli amministratori a districarsi tra i numerosi host e dispositivi da monitorare, sono stati creati diversi protocolli di monitoraggio della rete e gli strumenti per monitorarla efficacemente. Le metriche di monitoraggio della rete raccolte attraverso questi protocolli e i servizi di monitoraggio della rete che li utilizzano sono al centro del concetto di monitoraggio della rete.

Il monitoraggio della rete non comprende solo il monitoraggio della salute e delle prestazioni di una rete. Comprende anche aspetti secondari come il monitoraggio delle prestazioni della rete, il monitoraggio della sicurezza della rete e molti altri. Tutti o la maggior parte di questi aspetti sono supportati da un sistema di monitoraggio della rete, che garantisce all'amministratore una visione olistica dell'infrastruttura.

Inoltre, è importante notare che diversi tipi di reti, come LAN, PAN, WLAN e reti virtuali, possono richiedere strategie e strumenti di monitoraggio personalizzati. Lo stesso vale per diverse configurazioni infrastrutturali, come reti ibride e cloud

TL;DR:

Il monitoraggio della rete garantisce stato di salute, prestazioni e sicurezza della rete.

- Tutti i dispositivi, le connessioni e i servizi vengono monitorati in tempo reale, per rispondere in modo proattivo ai problemi.

- Il monitoraggio delle prestazioni, del traffico e della sicurezza rileva colli di bottiglia, attività insolite e rischi per la conformità prima che si aggravino.

- La copertura olistica dell'infrastruttura fisica e virtuale fornisce una visione completa della rete.

- Le configurazioni basate su regole e le mappe topologiche di rete rendono più efficiente la gestione di reti grandi e complesse.

A chi è rivolto il monitoraggio della rete?

In poche parole, il monitoraggio è come avere il polso di un'infrastruttura. Chiunque voglia prevenire, conoscere e risolvere problemi e malfunzionamenti è naturalmente interessato al monitoraggio della rete. Questo include tutti coloro che sono incaricati di gestire i vari host e dispositivi che compongono un'infrastruttura di rete, non solo coloro che la configurano. Che si tratti di una rete reale o virtuale, chiunque abbia il compito di mantenere o gestire un dispositivo connesso alla rete rientra nello spettro di coloro che dovrebbero considerarne il monitoraggio.

Nelle aziende moderne, i team IT si affidano al monitoraggio della rete per gestire infrastrutture complesse e dipendenti da Internet e garantire la continuità operativa. Nelle organizzazioni più grandi, questa funzione è spesso gestita da un reparto dedicato specializzato nella supervisione della rete.

Spesso anche il team di sicurezza si occupa del monitoraggio della rete, poiché la sicurezza del funzionamento di una rete si ottiene anche attraverso il suo costante monitoraggio. Il monitoraggio della sicurezza della rete è un ramo importante del monitoraggio, in quanto una rete, per essere considerata pienamente "sana", deve sia funzionare bene che essere al sicuro dagli aggressori esterni.

Perché il monitoraggio della rete è importante?

Una rete ad alte prestazioni è al centro dell'IT di tutte le aziende. Consiste nel garantire che l'infrastruttura di rete funzioni al meglio delle sue capacità, senza colli di bottiglia, intoppi o errori. È di vitale importanza per l'intera azienda. Per offrire i propri prodotti o servizi e per far lavorare efficacemente i propri dipendenti, una rete efficiente è fondamentale. Indipendentemente dal settore dell'azienda, il mantenimento delle operazioni commerciali richiede una rete perfettamente funzionante. Una rete lenta o inaffidabile causa interruzioni e perdite di immagine milionarie e clienti scontenti.

Il monitoraggio della rete serve proprio a prevenire tutto questo. Un monitoraggio efficace gioca un ruolo cruciale nel ridurre i tempi di inattività, consentendo la rilevazione precoce e la risposta rapida a guasti della rete e problemi di prestazioni. O, quanto meno, permette di intervenire rapidamente quando si verificano problemi di rete. Senza alcun sistema di monitoraggio in grado di controllare le prestazioni della rete e, in generale, di monitorarla, è impossibile individuare potenziali problemi in anticipo. Gli amministratori sono costretti a reagire solo dopo che i problemi si sono verificati, senza alcun modo di identificarli in tempo e comprendere efficacemente le loro cause. Peggio ancora, senza un monitoraggio accurato diventa un gioco di supposizioni capire dove e perché si è verificato il problema, senza alcuna garanzia di prevenzione. Ridurre al minimo le interruzioni attraverso un monitoraggio proattivo può portare a significativi risparmi sui costi per le organizzazioni.

Vantaggi del monitoraggio della rete

Il monitoraggio della rete offre numerosi importanti vantaggi, alcuni dei quali sono facili da immaginare.

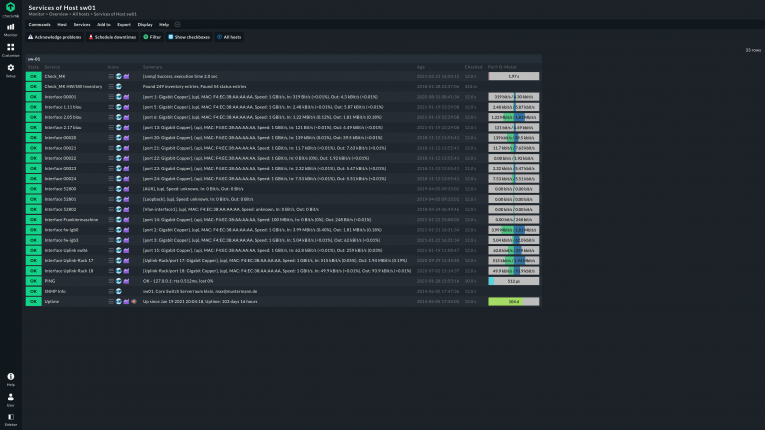

1. Maggiore visibilità in tempo reale della rete

Un servizio di monitoraggio della rete offre agli amministratori una visione completa e in tempo reale dell'intera rete. Sapere dove sono i componenti, come funzionano e quando non funzionano è un vantaggio evidente che non ha bisogno di spiegazioni.

2. Topologia dell'infrastruttura e mappatura delle prestazioni

Il monitoraggio di tutti gli host consente di creare una topologia completa dell'infrastruttura, mappando tutto l'hardware e il software presenti nella rete.

Tracciando le prestazioni di ciascun componente, gli amministratori possono identificare:

- Dove è necessario hardware più potente.

- Dove i sistemi non sono scalabili correttamente.

- Dove si verificano congestioni di traffico e di rete.

Ciò consente ai team di sapere quando l'infrastruttura necessita di aggiornamenti o upgrade, senza dover controllare manualmente ogni singolo componente.

Infine, il rilevamento tempestivo dei problemi attraverso il monitoraggio in tempo reale aiuta a prevenire i problemi e a mantenere prestazioni di rete ottimali.

3. Maggiore sicurezza e conformità

Una visione completa dell’hardware e del software rende facile rilevare i cambiamenti non appena si verificano. Gli strumenti di monitoraggio in tempo reale evidenziano immediatamente queste variazioni, consentendo interventi rapidi contro eventuali violazioni di conformità o sicurezza.

Sebbene gli strumenti di monitoraggio della rete si differenzino dai sistemi di sicurezza di rete o di rilevamento delle intrusioni, concentrandosi sui problemi interni alla rete, essi aiutano comunque a identificare e mitigare i rischi legati a conformità e sicurezza prima che possano avere impatti sull’organizzazione. Il monitoraggio della rete è quindi fondamentale non solo per le operazioni, ma anche per aspetti legali e di sicurezza.

4. Garantire il rispetto degli SLA

Il monitoraggio fornisce informazioni dettagliate sulle prestazioni, aiutando le organizzazioni a soddisfare e mantenere gli accordi sul livello di servizio (SLA).

Differenze tra monitoraggio e gestione della rete

Il monitoraggio della rete è uno dei processi che fanno parte del più ampio tema della gestione della rete.

Si può pensare al monitoraggio della rete come a un controllo costante della salute della rete, fornendo informazioni continue sul suo stato che consentono una gestione e un’ottimizzazione proattive, tracciando in tempo reale uptime, prestazioni e potenziali problemi. La gestione della rete, invece, va un passo oltre: riguarda la configurazione, l’ottimizzazione e la pianificazione proattiva dell’intero ecosistema di rete per garantire operazioni regolari e durature nel tempo.

Mentre il monitoraggio della rete fornisce visibilità sullo stato attuale della rete, la gestione della rete è il processo di azione proattiva basata sui dati di monitoraggio, come la pianificazione della capacità e l’adeguamento delle policy, per prevenire problemi prima che si verifichino. Come evidenziato in uno studio pubblicato da MDPI (rivista Symmetry), il monitoraggio della rete è considerato un componente fondamentale all’interno del più ampio ambito della gestione della rete, che comprende sia attività strategiche sia operative.

Come monitorare le reti?

Il monitoraggio delle reti si effettua con l'uso di vari protocolli di rete e di una suite di strumenti di monitoraggio che di solito includono almeno una coppia composta da un servizio e da un gestore. Più spesso, più di un servizio e un gestore. Il servizio è noto anche come agente, che può essere preinstallato sui dispositivi di rete o deve essere installato e configurato manualmente. Il gestore è il software che raccoglie i dati da tutta la rete e li analizza, creando report, dashboard e gestendo gli avvisi. Il gestore è il software di monitoraggio centrale, solitamente installato su un server di monitoraggio della rete. Gli agenti sono spesso presenti, ma non sempre, poiché il monitoraggio attraverso le API dei produttori è uno sviluppo recente del monitoraggio di rete che non richiede l'uso di un agente.

Il lavoro di monitoraggio della rete comprende la raccolta di metriche e il loro invio al gestore, che si occupa di configurare l'intero sistema di monitoraggio della rete. I dati da analizzare, il modo in cui presentarli, in quali condizioni attivare un allarme, impostare azioni per agire automaticamente sugli eventi e altro ancora, vengono effettuati al momento della configurazione dagli amministratori di rete. Il modo in cui fare tutto ciò dipende dallo strumento di monitoraggio della rete scelto.

Non solo il monitoraggio degli host e dei relativi servizi è possibile attraverso una soluzione di monitoraggio, ma di solito è possibile anche la loro gestione. Ciò include, tra le altre possibilità, funzionalità di configurazione che consentono all'amministratore di impostare e modificare da remoto la configurazione dei dispositivi di rete. La gestione della rete avviene quindi spesso attraverso l'uso di un gestore di monitoraggio.

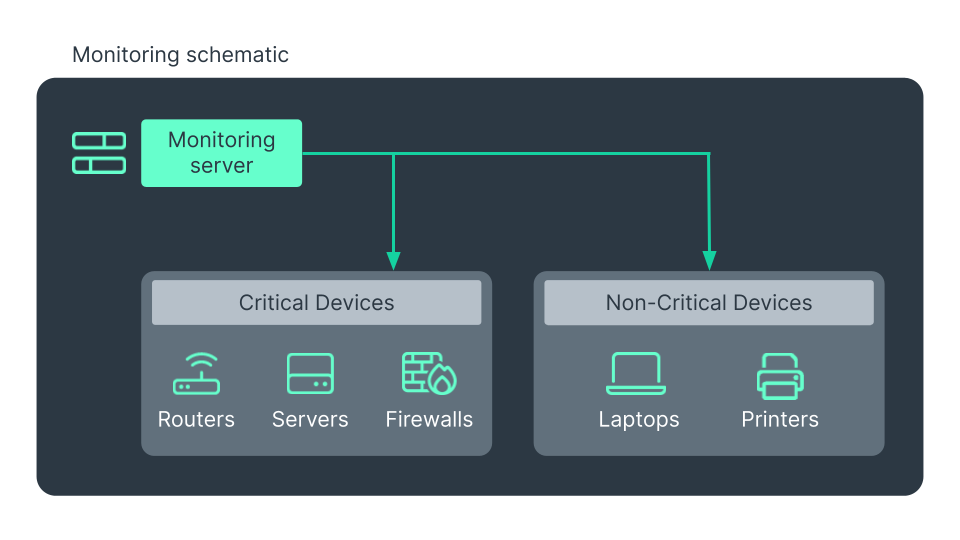

Quali componenti della rete devono essere monitorati?

È facile pensare troppo a lungo a ciò che deve essere monitorato quando si imposta una soluzione. Dato che ogni dispositivo deve essere impostato, di solito, per il monitoraggio e che più sono i dispositivi monitorati, più sono i dati raccolti, è comprensibile cercare di saltare alcuni dispositivi. Ogni nuova serie di dati rappresenta un onere in termini di tempo informatico e umano, e alcuni amministratori potrebbero ritenere ragionevole cercare di ridurre il monitoraggio solo a ciò che è più importante per loro. Tuttavia, questo significa escludere parti importanti della tua infrastruttura, che possono essere sia la causa che la spiegazione di problemi futuri.

Quali componenti della rete devono essere quindi monitorati? La risposta giusta è: tutti. Dovreste sempre cercare di monitorare l'intera infrastruttura IT, preferibilmente con un approccio all-in-one. Solo adottando un approccio olistico al monitoraggio della rete è possibile avere una visione completa, e di conseguenza più accurata, di ciò che accade in una rete. Ignorando una parte dell'infrastruttura si rischia di avere piccoli punti ciechi, apparentemente innocui, nel monitoraggio. Tuttavia, poiché tutta l'infrastruttura è interconnessa, questi punti ignorati saranno prima o poi la causa di problemi e interruzioni che avrebbero potuto essere evitati se fossero stati monitorati fin dall'inizio.

Per quanto riguarda i componenti da monitorare, in generale il monitoraggio della rete consiste nel controllare dispositivi come router, switch, access point, firewall, sensori, gruppi di continuità, stampanti di rete e così via. Tuttavia, questi sono solo il minimo indispensabile. Tutti gli host, indipendentemente dal fatto che eseguano Windows, Linux, Unix o altro, devono essere inclusi nel monitoraggio della rete, insieme ai server web, ai server virtuali e cloud, e alle macchine virtuali. Un moderno servizio di monitoraggio della rete è naturalmente in grado di monitorare tutti questi tipi di dispositivi, reali o virtuali.

Quando le esigenze di monitoraggio riguardano scenari diversi — dai data center e ampie infrastrutture on-premises alle risorse cloud — è fondamentale garantire una copertura completa su tutti i tipi di deployment. Un moderno servizio di monitoraggio della rete è intrinsecamente in grado di supervisionare sia dispositivi fisici sia virtuali. I managed service provider fanno spesso affidamento su soluzioni di monitoraggio complete per gestire in modo efficiente le reti di più clienti e i loro componenti all’interno di una piattaforma unificata.

Quali sono le metriche da monitorare?

Per monitorare efficacemente una rete e garantirne il corretto funzionamento, è importante concentrarsi su una varietà di metriche che, insieme, forniscano un quadro chiaro e completo della salute e delle prestazioni della rete. Di seguito vengono illustrate queste diverse tipologie di metriche, per aiutare a capire cosa monitorare e perché.

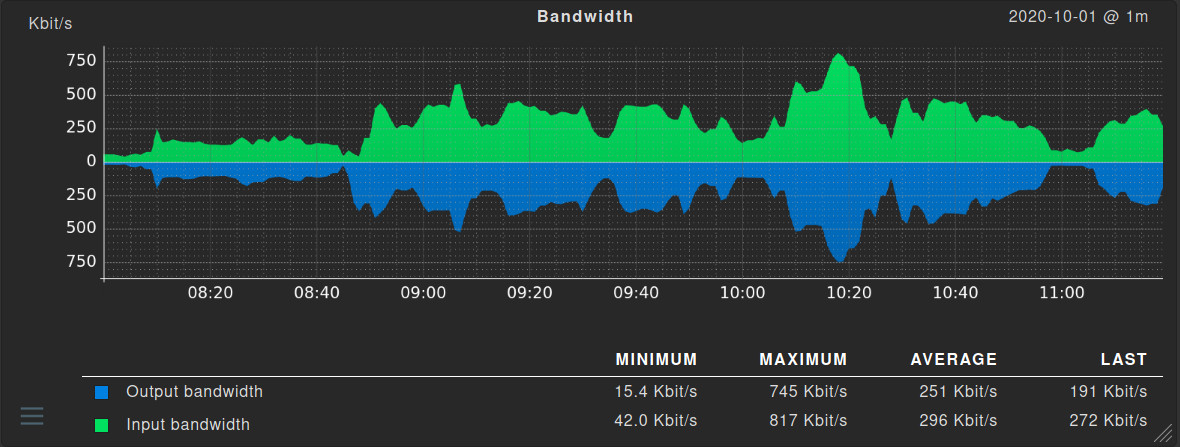

Metriche principali della rete

I parametri più evidenti da monitorare sono quelli che indicano direttamente una rete non del tutto sana: tassi di perdita dei pacchetti, tassi di errore e larghezza di banda. A questi si aggiunge lo stato delle porte dei dispositivi di rete tramite un appropriato monitoraggio delle porte. Queste metriche forniscono le informazioni di base su se e come la rete stessa stia funzionando.

Metriche specifiche dell’hardware

In coordinamento con quanto detto sopra, conoscere le metriche specifiche dell’hardware, come la temperatura e l’utilizzo della CPU, la RAM occupata e libera, la velocità delle ventole e le tensioni dell’alimentatore, è fondamentale per valutare la salute complessiva dei dispositivi di rete. Insieme alle metriche sul traffico citate in precedenza, queste forniscono un quadro quasi completo di cosa sta causando o potrebbe causare problemi.

Metriche relative ai servizi

È utile inoltre acquisire altre metriche relative ai servizi. Per i firewall, il loro stato generale, il numero e il tipo di porte aperte e le connessioni attive. Nel monitoraggio delle VPN, è importante almeno conoscere lo stato dei tunnel e il livello di disponibilità. Per il software in generale, le prime metriche da considerare sono la versione, lo stato (in esecuzione, installato, stoppato, ecc.) ed eventuali messaggi di errore.

Metriche della rete wireless (WLAN)

Le infrastrutture moderne prevedono sia connessioni di rete cablate sia wireless. Il monitoraggio della WLAN implica il controllo dello stato di tutti gli access point, la loro intensità di segnale, i livelli di rumore e l’elenco completo dei dispositivi connessi. Poiché una WLAN funzionante dipende fortemente da influenze esterne, è essenziale per un’azienda includere nel monitoraggio anche i componenti dell’infrastruttura dell’ambiente wireless.

Che cos'è il monitoraggio delle prestazioni di rete?

Il monitoraggio delle prestazioni di rete si occupa delle prestazioni effettive della rete, dell'efficienza del suo funzionamento e dell'individuazione dei colli di bottiglia. Aiuta gli amministratori e gli analisti di rete a raccogliere dati sulla rete, consentendo loro di misurare le variabili delle prestazioni e di identificare potenziali problemi o rischi. Uno strumento di monitoraggio della rete analizza le metriche delle prestazioni, identificando i punti in cui si trovano i colli di bottiglia e le congestioni, e aiuta ad aumentare il rendimento della rete una volta risolti. Il monitoraggio delle prestazioni consente la rilevazione precoce e la risoluzione di problemi di instradamento e guasti di rete: tracciando le fluttuazioni delle prestazioni, aiuta a identificare tendenze e problemi che potrebbero influire sull’affidabilità della rete, contribuendo a mantenere la salute della rete e a prevenire i tempi di inattività.

Il monitoraggio delle prestazioni di rete non si concentra solo sulla risoluzione dei problemi, ma anche sulla garanzia che il flusso di informazioni nell'infrastruttura si muova il più rapidamente possibile, senza interruzioni. Altrimenti, i problemi di prestazioni possono causare qualsiasi cosa, da piccoli inconvenienti, come disconnessioni intermittenti, fino al rallentamento della rete, rendendola di fatto inutilizzabile. Implementando il monitoraggio delle prestazioni nell'ambito delle attività di monitoraggio della rete, è possibile sapere dove la rete è in difficoltà e perché, e intervenire.

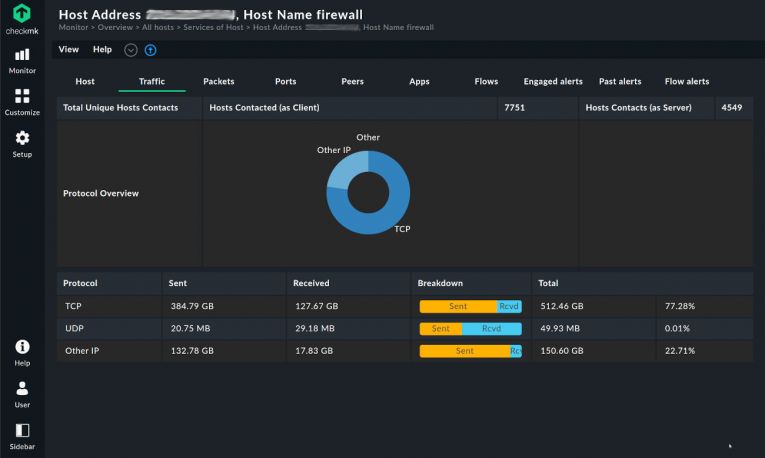

Che cos'è il monitoraggio del traffico di rete?

Il traffico di rete è la somma dei dati che si muovono attraverso una rete in un determinato momento. Tutti i pacchetti che attraversano una rete costituiscono il traffico complessivo.

Il monitoraggio del traffico di rete è un elemento chiave sia per la sicurezza della rete che per il monitoraggio delle prestazioni. Prestazioni perché conoscendo l'origine e il tipo di pacchetti si possono conoscere meglio i requisiti e le carenze della rete. La sicurezza perché è un'indicazione importante di possibili malware, intrusioni e utilizzo non autorizzato della rete.

Il monitoraggio del traffico di rete è spesso, anche se non necessariamente, un monitoraggio in tempo reale. Una visualizzazione continua del flusso di traffico rende più semplice comprendere da dove proviene e dove è diretto, che in fondo rappresenta l’obiettivo principale del monitoraggio del traffico di rete. Mentre la semplice cattura dei pacchetti è sufficiente per capire come si comporta il traffico su una rete, il monitoraggio del flusso di rete è specificamente progettato per informare l'utente. Protocolli specifici come NetFlow sono stati sviluppati per fornire una visione chiara e immediata delle tendenze del traffico di rete. Estraendo campioni dal traffico complessivo, questi protocolli consentono di monitorare il traffico di rete in modo più efficiente rispetto alla cattura generale di ogni pacchetto che attraversa tutti gli host, uno sforzo piuttosto costoso.

Che cos'è il monitoraggio della sicurezza di rete?

L'ultimo, ma certamente non meno importante, sottoinsieme del monitoraggio di rete è il monitoraggio della sicurezza di rete. Con la crescente dipendenza dalle reti delle aziende di ogni settore, è aumentata anche la qualità e la quantità di dati che vengono scambiati attraverso di esse. I dati sensibili sono presenti su qualsiasi rete e devono essere protetti. Garantire la loro sicurezza da occhi non autorizzati è di primaria importanza.

Il monitoraggio della sicurezza della rete consiste nel controllare i componenti e le metriche che possono indicare una sicurezza non ottimale. Dispositivi connessi, tentativi di accesso attraverso un dispositivo non autorizzato, frequenti tentativi di connessione su una porta chiusa, traffico insolito proveniente da un host altrimenti tranquillo e molte altre metriche come queste possono suggerire che qualcosa di sospetto sta accadendo nella tua rete. La maggior parte delle soluzioni di monitoraggio della rete, Checkmk compreso, integra questi controlli per garantire che la sicurezza sia mantenuta ai massimi livelli. Con un sistema di allerta adeguato, le minacce alla sicurezza — come intrusioni e possibili vulnerabilità nella rete — vengono individuate rapidamente e segnalate.

Come iniziare il monitoraggio della rete

Con tutti i vantaggi e l'importanza del monitoraggio della rete, è chiaro che la domanda non dovrebbe essere perché monitorare, ma come. Esistono innumerevoli servizi di monitoraggio della rete, con caratteristiche e obiettivi diversi. Per sceglierne uno, è importante sapere che cosa possono monitorare, quali protocolli di monitoraggio della rete sono supportati e come monitorano la rete. Prima di scegliere una particolare soluzione software per il monitoraggio della rete, è necessario considerare anche le differenze tecniche, come una soluzione di monitoraggio agentless o agent-based o l'utilizzo delle API del produttore per raccogliere le metriche.

Questi sono gli aspetti fondamentali, tecnici e decisivi per iniziare a monitorare la rete. Li discuteremo uno per uno nelle sezioni seguenti.

Come scegliere il miglior strumento di monitoraggio della rete

Sebbene lo strumento di monitoraggio della rete “perfetto” non esista, ci sono alcune funzionalità essenziali che una soluzione deve includere per essere considerata tra le migliori. In genere, i requisiti fondamentali rientrano in cinque parametri chiave:

1. Supporto SNMP

Monitorare la salute e le prestazioni della propria rete richiede di avere almeno il supporto SNMP (Simple Network Management Protocol) nel servizio di monitoraggio. Si tratta di un protocollo fondamentale nel monitoraggio, progettato specificamente per controllare la salute complessiva dei dispositivi di rete e, allo stesso tempo, gestirli.

2. Monitoraggio del flusso di traffico di rete

Il supporto per protocolli come NetFlow, IPFIX e sFlow è essenziale. Questi protocolli tracciano la destinazione del traffico e il suo flusso attraverso la rete, fornendo informazioni utili per la pianificazione degli aggiornamenti, il monitoraggio delle prestazioni e la prevenzione delle interruzioni.

3. Rilevamento dei problemi e avvisi in tempo reale

Lo strumento dovrebbe monitorare attivamente la rete e generare avvisi in tempo reale quando si verificano problemi. Questa è una delle funzionalità più importanti, poiché offre tranquillità e consente di intervenire immediatamente al manifestarsi di eventuali problemi.

4. Visualizzazione dei dati chiara e accessibile

Un buon software di monitoraggio dovrebbe offrire dashboard visive, mappe della topologia di rete e un’interfaccia intuitiva. L’accesso rapido a dati utilizzabili consente ai team IT di diagnosticare e risolvere i problemi più velocemente.

5. Monitoraggio degli IP e scansione della rete

La scansione e la rilevazione degli IP integrate aiutano ad automatizzare l’individuazione sia delle infrastrutture nuove sia di quelle esistenti. Ciò garantisce che la topologia della rete rimanga accurata e aggiornata con un intervento manuale minimo.

Quali protocolli di monitoraggio della rete esistono?

Lo scambio di metriche per il monitoraggio della rete avviene attraverso l'uso di un protocollo di monitoraggio della rete. Ne esistono molti, non tutti supportati da tutti i sistemi di monitoraggio della rete e alcuni non sono più in uso.

Il principale è ancora SNMP (Simple Network Management Protocol). Non comprende solo le funzionalità di monitoraggio, ma anche la gestione dei dispositivi supportati. È un protocollo molto diffuso, già preinstallato su molti router di rete, switch e altro. Il monitoraggio SNMP è un argomento molto vasto, con una pagina dedicata.

Dopo SNMP, in ordine di utilizzo se non di importanza, troviamo la famiglia dei protocolli basati sui flussi: NetFlow, sFlow, IPFIX. Questi sono progettati per analizzare i "flussi" di traffico di rete e sono quindi particolarmente utili nel monitoraggio delle prestazioni di rete e nel monitoraggio della sicurezza. Quando si fa riferimento al monitoraggio dei flussi di rete, di solito è stato implementato uno di questi protocolli.

Tutti questi protocolli sono indipendenti dal sistema operativo. Funzionano ugualmente bene sia per il monitoraggio della rete Linux che per il monitoraggio della rete Windows. Un protocollo specifico per il monitoraggio di rete di Windows è WMI, con funzionalità che imitano quelle di SNMP, oltre ad aggiungere alcune altre caratteristiche. In Linux, l'analisi dei log attraverso un'implementazione del protocollo Syslog o l'accesso a ciascun dispositivo con SSH sono metodi di monitoraggio molto rudimentali.

Per il monitoraggio del traffico di rete, RMON viene spesso implementato come sniffer e analizzatore di traffico. Essendo un'estensione di SNMP, RMON si trova ovunque sia presente SNMP e viene preinstallato su molti dispositivi di rete.

Monitoraggio agentless con SNMP

Il Simple Network Management Protocol (SNMP) fa uso di agenti nel suo monitoraggio. Può quindi sembrare controintuitivo parlare di monitoraggio senza agenti con SNMP. Il motivo è semantico. Sebbene oggigiorno un agente SNMP sia preinstallato su molti dispositivi di rete, spesso è privo di configurazione e non richiede passaggi per iniziare il monitoraggio (a parte forse la sua attivazione). Il gestore SNMP può eseguire il polling senza sforzo, senza che l'amministratore di rete debba fare nulla.

In questa situazione specifica, il monitoraggio SNMP è considerato agentless, in quanto l'agente è trasparente all'uomo e non richiede alcun intervento o preconfigurazione. In questo modo SNMP si comporta come se l'agente non esistesse affatto, come in una vera e propria soluzione di monitoraggio agentless. Pertanto, pur essendo tecnicamente un protocollo di monitoraggio basato su agenti, SNMP può essere considerato privo di agenti.

Monitoraggio tramite API del produttore

Al giorno d'oggi, alcuni produttori non utilizzano i classici protocolli di monitoraggio della rete e implementano API personalizzate nei propri dispositivi. Si tratta di modalità altamente specifiche ma altamente personalizzabili per il monitoraggio di una rete. In genere, si tratta di API RESTful che possono essere interagite con una semplice GET o PUT HTTP richiesta. Leggere e programmabili, queste API dei produttori presentano una curva di apprendimento iniziale più ripida, in quanto non standardizzate, ma con il vantaggio di essere facilmente automatizzabili.

Utilizzando un'API, gli ingegneri di rete possono creare blocchi di codice ripetibili che possono essere interconnessi e che reagiscono automaticamente agli eventi di monitoraggio. Questo è essenzialmente il modo in cui funziona la maggior parte dei software, ma gli ingegneri di rete lo usano per apportare modifiche fisiche e virtuali all'infrastruttura di rete. Le API dei produttori possono esporre tutti i tipi di metriche, in quantità pari a quanto possono fare i normali protocolli di monitoraggio della rete come l'SNMP.

Non esiste un'unica API per monitorare tutto. Recentemente sono stati fatti degli sforzi per standardizzare. OpenConfig è uno di questi, ma non l'unico. Attualmente la maggior parte di queste API sono ancora molto diverse tra loro e richiedono una fase di apprendimento prima di essere utilizzate. Il fatto di essere altamente specifiche per un singolo produttore ne limita l'uso per il monitoraggio della rete, ma da sole queste API mostrano un grande potenziale.

Best practice per il monitoraggio della rete

Le modalità di monitoraggio di una rete dipendono dalle sue specificità e difficilmente sono identiche su due reti diverse. Tuttavia, alcune best practice per un monitoraggio efficace della rete si applicano a qualsiasi situazione e azienda.

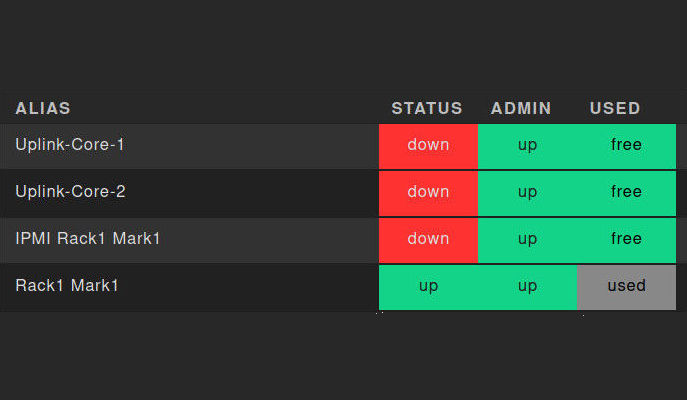

Perché monitorare tutte le porte di rete

Il monitoraggio delle porte consiste nel controllare lo stato e la salute delle porte fisiche dei dispositivi di rete. Ciò significa monitorare le porte di router e switch, ma non solo. Il monitoraggio delle porte aggiunge un ulteriore livello di protezione contro le interruzioni e le intrusioni che il monitoraggio generico della rete non può offrire.

Infatti, monitorando le porte hardware è possibile individuare quelle difettose e sostituirle o scollegarle prima che causino un'interruzione del traffico di rete. Gli errori di duplex e i problemi di configurazione possono essere identificati attraverso una porta che mostra un'alta percentuale di perdita di pacchetti e di errori. Senza il monitoraggio delle porte, questo problema sarebbe sfuggito all'attenzione di qualsiasi amministratore di rete.

I problemi legati ai cavi, ad esempio un cavo guasto o mal collegato, possono essere rilevati attraverso il monitoraggio delle porte. I pacchetti danneggiati e la connessione che si alza e si abbassa a intermittenza possono essere causati dai cavi, non necessariamente dalla porta stessa. Tuttavia, attraverso il monitoraggio delle porte è possibile dedurre questi problemi.

Dal punto di vista della sicurezza, un utente disonesto collegato a uno dei tuoi dispositivi può essere scoperto grazie a un accurato monitoraggio delle porte. Conoscere lo stato di ciascuna porta di rete significa identificare quelle in uso, quelle che non lo sono e quelle che non dovrebbero esserlo. I controlli di sicurezza possono richiedere una scansione delle porte, che un sistema di monitoraggio della rete che include il monitoraggio delle porte può soddisfare. Pertanto, il monitoraggio delle porte è anche una componente del monitoraggio della sicurezza di rete.

In che modo il monitoraggio IP può aiutare

Il monitoraggio IP analizza gli indirizzi IP per identificare e includere i dispositivi da monitorare. Ciò significa che, dopo l'installazione, lo strumento di monitoraggio avvia automaticamente una scansione dell'intera rete o di uno specifico intervallo IP o sottorete, per poi integrare automaticamente i dispositivi trovati nel processo di monitoraggio. Nel caso ideale, durante il processo di scansione il software di monitoraggio riconosce il tipo di dispositivo e il produttore e, sulla base di questa conoscenza, include automaticamente le metriche rilevanti nel monitoraggio.

Ma non è tutto. Il monitoraggio IP, una volta effettuata la prima scansione, aiuta a monitorare i cambiamenti relativi agli indirizzi IP della rete. I domini registrati che puntano o meno all'indirizzo corretto possono essere individuati dal software di monitoraggio che supporta il monitoraggio IP. Qualsiasi modifica che riguardi gli indirizzi IP rientra nell'ambito del monitoraggio IP.

Come conseguenza di un corretto monitoraggio IP, il software di monitoraggio può occuparsi di impostare valori soglia significativi come standard. Il superamento o l'abbassamento di questi valori fa scattare un allarme o una notifica. Le regole possono essere applicate a casi limite o a necessità specifiche, magari temporanee, di un particolare host.

Il monitoraggio IP è utile in molti casi, ma soprattutto in due. Per gli amministratori inesperti, fornisce un livello di automazione che può alleggerire notevolmente l'onere del monitoraggio e le relative preoccupazioni. Lasciando la fase di identificazione al sistema di monitoraggio della rete attraverso una scansione IP accurata, è più facile evitare errori e shadow IT. Quando si monitorano reti di grandi dimensioni, con centinaia o migliaia di host, il monitoraggio IP può impostare il monitoraggio in modo rapido ed efficiente, consentendo agli amministratori di iniziare a monitorare l'infrastruttura in breve tempo.

Come monitorare le reti di grandi dimensioni

Le reti di grandi dimensioni hanno un ordine di grandezza di complessità che le rende una categoria a parte nel mondo del monitoraggio di rete. Il monitoraggio dei dispositivi di rete può richiedere molto tempo su una rete con migliaia di host e un eccesso di avvisi è sicuramente un problema comune. Sebbene possa essere allettante saltare alcune parti dell'infrastruttura, rinunciando a una visione olistica, è una scelta sbagliata. Ignorare alcune parti può essere inizialmente conveniente, ma comporta ogni sorta di rischio futuro che un'azienda non è in grado di accettare.

Per il monitoraggio di reti grandi e complesse, con sedi diverse e componenti collegati in modo diverso, un software di monitoraggio che funzioni con una configurazione basata su regole è molto adatto. Con pochi semplici passaggi, gli amministratori possono utilizzare le regole per definire una politica, ad esempio per monitorare solo il tasso di errore di tutte le porte di accesso, per monitorare un gran numero di dispositivi simili. Grazie alle regole è possibile applicare la stessa impostazione a un gran numero di host, il che riduce enormemente il carico di lavoro nella configurazione del monitoraggio. Gli avvisi possono essere più mirati e utili utilizzando le regole: ad esempio, un terminale che viene spento regolarmente sarà impostato in modo da non attivare un avviso, poiché non si tratta di un caso eccezionale ma di un comportamento di routine.

Un criterio può essere applicato a una rete di grandi dimensioni con una manciata di regole ben formulate. Una soluzione di monitoraggio basata su regole gestisce quindi i sistemi monitorati in base a questo criterio. La modifica del criterio può essere effettuata in qualsiasi momento, con pochi passaggi, e applicata a un gran numero di dispositivi tutti insieme. Anche le eccezioni sono possibili in qualsiasi momento e vengono documentate tramite le regole. L'automazione tramite regole rende più semplice e meno soggetta a errori l'inclusione di nuovi host nel monitoraggio.

Il monitoraggio basato su regole non è strettamente necessario quando si tratta di un numero moderato di host. Le piccole aziende possono fare a meno di questa soluzione, utilizzando un servizio di monitoraggio di rete standard. Ma per le grandi infrastrutture, le regole possono essere la soluzione migliore per monitorare la rete.

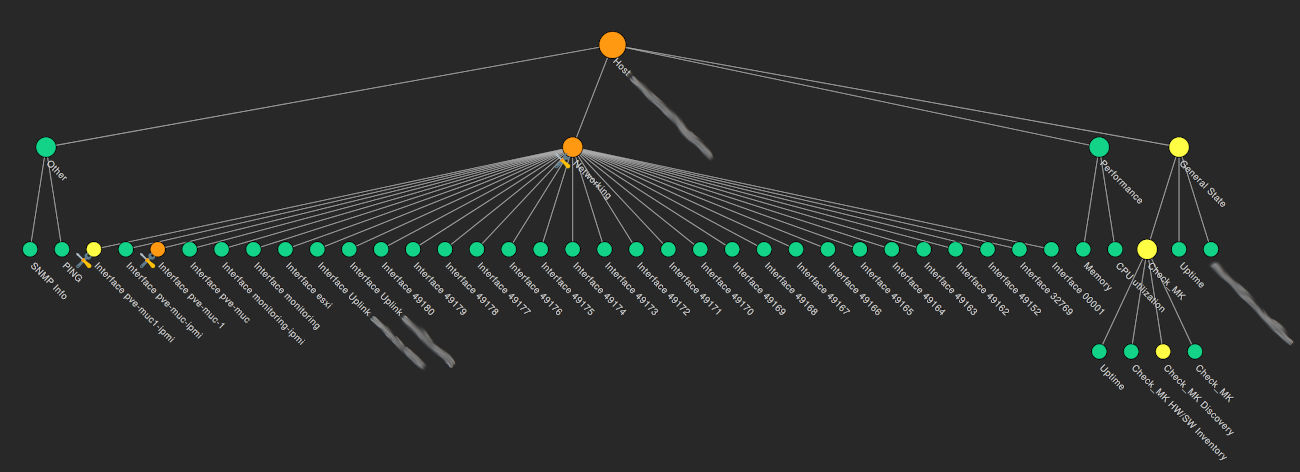

Topologia di rete per una visione olistica

Un software di monitoraggio in grado di rilevare tutti i componenti di una rete o di uno specifico intervallo IP e di recuperare i dati necessari per le metriche monitorate, consente all'amministratore di ottenere una visione olistica di infrastrutture di rete anche complesse. Attraverso il monitoraggio IP è possibile presentare una visione completa della rete in una dashboard di facile lettura, facilitando l'identificazione degli errori.

Spesso la topologia della rete viene fornita sotto forma di mappa panoramica, che mostra come la rete è collegata, virtualmente e fisicamente. I manager di rete possono navigare in questa mappa di rete, facendo clic sull'host specifico che necessita di attenzione immediata. Altri strumenti di monitoraggio della rete visualizzano la rete in una struttura ad albero o in una tabella. La visualizzazione in forma di tabella presenta il vantaggio di poter visualizzare a colpo d'occhio diverse informazioni in forma condensata.

Non è solo la topologia della rete a poter essere visualizzata in una visione olistica. Alcuni strumenti di monitoraggio della rete supportano anche la visualizzazione grafica dei parametri di prestazione. Utilizzo della larghezza di banda, stato delle singole porte, tassi di errore anomali possono essere visualizzati in una mappa grafica, che consente all'amministratore di rete di identificare rapidamente modelli, come picchi di prestazioni attesi o inaspettati.

Tutto questo è possibile implementando la soluzione di monitoraggio della rete in modo olistico, considerando tutto l'hardware e il software, senza eccezioni.

Documentazione di rete per combattere l'IT ombra

Shadow IT è un termine che si riferisce all'utilizzo di hardware o software di tipo informatico da parte di un reparto o di un individuo all'insaputa del gruppo IT o di sicurezza dell'organizzazione. Può comprendere servizi cloud, software e hardware. Il problema dello shadow IT è che questi componenti hardware e software sono spesso prodotti di consumo. Di solito non dispongono delle necessarie caratteristiche di sicurezza o non vengono forniti con le patch di sicurezza richieste dai loro produttori, per cui tali hardware o software possono rapidamente rivelarsi una porta d'ingresso per i cyberattacchi nella rete aziendale.

Uno dei casi più comuni di shadow IT è l'utilizzo di un servizio cloud all'insaputa del reparto IT aziendale. I dati sensibili possono finire su un cloud non monitorato, magari involontariamente, violando così le norme di conformità.

Uno strumento di monitoraggio che implementa una visione olistica della rete può combattere lo shadow IT. Esaminando l'infrastruttura, viene creata automaticamente una documentazione di rete che include qualsiasi cosa, consentita o meno. Il risultato non è solo una topologia dell'infrastruttura di rete, ma anche informazioni dirette su tutti i componenti hardware e le soluzioni software della rete.

Ogni buon strumento di monitoraggio ha una funzione di inventario. Questa funzione consente di documentare i dispositivi e le versioni software presenti in una rete, e questi dati possono essere trasmessi a una soluzione di terze parti, come un sistema di gestione delle licenze. Questo è utile non solo per verificare la conformità di ogni componente della rete, ma anche per avvisare l'amministratore di piccole modifiche, come l'aggiornamento di un servizio a una versione non supportata, che può rappresentare un rischio per la sicurezza.

Una volta ottenuta la documentazione di rete, è facile scoprire hardware collegato o software installato che non dovrebbe essere utilizzato. Senza il monitoraggio della rete, questo sarebbe stato un noioso controllo manuale di ogni host.

Conclusione

Il monitoraggio di una rete comprende molti aspetti, con molte possibili carenze ma molti vantaggi da cogliere una volta che tutto è stato impostato. Non esiste uno strumento che vada bene per tutti e bisogna accettare dei compromessi. Tuttavia, una soluzione completa per il monitoraggio della rete non può fare a meno del monitoraggio IP, del monitoraggio in tempo reale, del flusso e del monitoraggio SNMP, il tutto confezionato e presentato in un'interfaccia utente moderna. Sono tutte caratteristiche che rendono la vita degli amministratori di rete più facile e difficilmente rinunciabile.

Fare un inventario della rete, una topologia completa e includere controlli di sicurezza attraverso il monitoraggio delle porte e i relativi avvisi, sono caratteristiche tutt'altro che secondarie. In definitiva, il monitoraggio non è solo tenere d'occhio l'infrastruttura, ma confina con la sua gestione. Fare entrambe le cose è fondamentale per avere la visione più completa possibile della propria infrastruttura in modo relativamente semplice. La maggior parte degli strumenti di monitoraggio della rete va in questa direzione, facilitando il lavoro degli amministratori di rete e consentendo loro di avere il massimo controllo su ciò che accade nelle loro reti.

Checkmk include tutte queste funzionalità, rappresentando una soluzione completa e scalabile per ogni esigenza di monitoraggio della rete. La decisione se accettare la semplicità di Checkmk Community o se preferire il supporto avanzato di Checkmk Pro spetta a voi. Entrambe le versioni offrono una grande quantità di funzioni per rendere il monitoraggio della rete facile, efficace e accurato.

FAQ

Che cos'è il monitoraggio di rete open source?

Il monitoraggio di rete open source si riferisce a strumenti di monitoraggio che sono open source. Ad esempio, Checkmk è open source. Tuttavia, questo non significa sempre gratuito: la maggior parte delle soluzioni open source ha un costo che viene richiesto in cambio di un supporto migliore, aggiornamenti più rapidi e funzionalità aggiuntive. La scelta di un monitoraggio di rete open source gratuito è perfettamente praticabile, come nel caso di Checkmk Community, purché sia accettabile gestire da soli i problemi e la configurazione.

Che cos'è il monitoraggio della rete Linux?

Il monitoraggio della rete Linux si riferisce al monitoraggio degli host che eseguono Linux in una delle sue numerose distribuzioni. Linux stesso dispone di una serie di semplici comandi per il monitoraggio delle reti che sono standard non solo in Linux ma anche in molti sistemi operativi Unix-like. Htop, tcpdump, netstat sono presenti praticamente in tutti i sistemi Linux e offrono capacità rudimentali di monitoraggio delle reti. Gli strumenti di monitoraggio evoluti supportano il monitoraggio di Linux con funzioni avanzate e un'interfaccia utente molto più amichevole.

Che cos'è il monitoraggio della rete Windows?

Il monitoraggio della rete Windows è il monitoraggio degli host Windows. Gli strumenti di monitoraggio supportano inequivocabilmente il monitoraggio dei sistemi Windows attraverso l'uso di alcuni protocolli, come SNMP o WMI. Le prestazioni, i servizi e il registro degli eventi vengono presi in considerazione quando si esegue il monitoraggio di Windows, analogamente ad altri sistemi operativi.

Che cos'è il monitoraggio dei flussi di rete?

Nel monitoraggio un flusso è definito come un gruppo di metriche sul traffico. Questi flussi sono raggruppati in un pacchetto speciale che include una serie di informazioni diverse, come l'indirizzo IP del mittente e del destinatario, le porte di origine e di destinazione, i tipi di protocollo Layer 3, la classificazione del servizio e l'interfaccia del router o dello switch. Il monitoraggio dei flussi di rete viene effettuato con alcuni protocolli di rete specifici, come NetFlow e IPFIX, che specificano come questi pacchetti devono essere creati e trasmessi.