Was ist ein Switch?

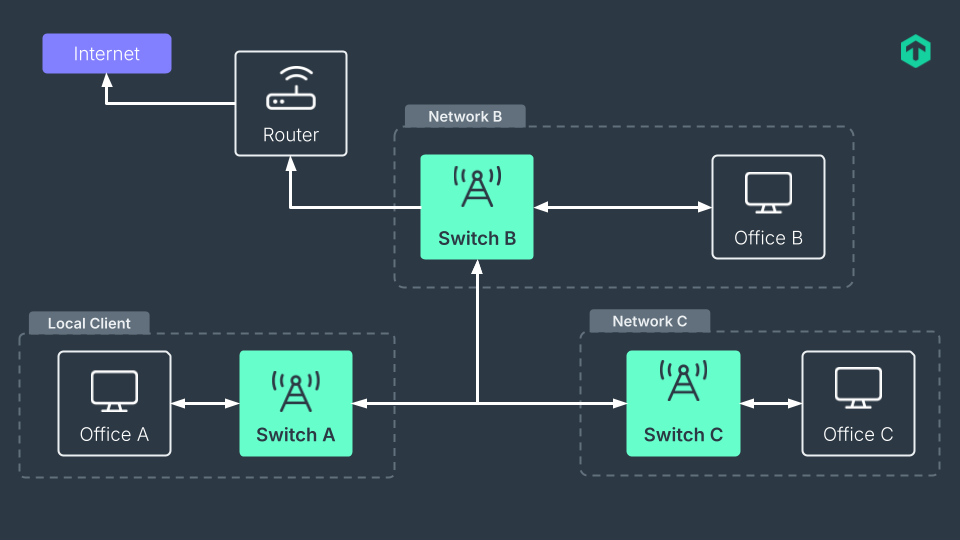

Ein Netzwerk-Switch ist ein Gerät, das andere Geräte in einem Computernetzwerk miteinander verbindet. Wir sprechen an dieser Stelle speziell über Computernetzwerke, aber es gibt natürlich auch in anderen Bereichen Switches. Alle funktionieren auf ähnliche Weise, indem sie verschiedene Geräte über ihre physischen Schnittstellen verbinden. Die meisten Netzwerk-Switches lassen sich in zwei Kategorien einteilen: Data-Link-Layer- und Multilayer-Switches. Erstere verwenden die MAC-Adressen der Geräte, um den Datenverkehr an das entsprechende Ziel zu leiten, während letztere auch IP-Adressen verwenden können.

Funktionell erfüllen beide Kategorien dieselbe Aufgabe: Sie stellen sicher, dass ein Paket von einer Quelle das richtige Ziel erreicht. Diese Rolle muss sich nicht auf ein einzelnes Netz beschränken, da Switches auch mehrere Netzwerke verbinden können.

Sogar nicht Ethernet-basierte Netzwerktypen wie Token Ring oder Fibre Channel lassen sich mit einem Switch, in diesem Fall einem Multilayer-Switch, zusammenführen.

Switches sind in Netzwerken weit verbreitet und spielen die Rolle des Rückgrats der Netzwerkleistung und -zuverlässigkeit. Es ist daher naheliegend, ein Switch-Monitoring einzuführen, um die Gesamtstabilität des Netzwerks zu sichern. Das Monitoring von Switches ermöglicht es zu beobachten, wie gut alle Switches in Ihrer Infrastruktur funktionieren, und Sie über eventuelle Störungen zu informieren.

Was ist ein Switch-Port?

Switch-Ports sind physische Verbindungen, an die man Geräte anschließen kann und die eine Verbindung zu dem Netzwerk herstellen, in dem der Switch arbeitet. In der überwiegenden Mehrheit der Unternehmensnetzwerke handelt es sich bei diesen Ports um Ethernet-Ports. Sie sind auch bei Consumer-Geräten am weitesten verbreitet. Die Anzahl der Ports eines Switches variiert und reicht von weniger als einem Dutzend bis weit über das Doppelte hinaus. Wenn man mehr Ports benötigt, kann man weitere Switches hinzufügen und möglicherweise miteinander verbinden.

Beim Port-Monitoring, einer Unterkategorie des Switch-Monitorings, überwacht man, ob sämtliche Ports wie gewünscht funktionieren und im Betrieb sind.

Da der eigentliche Datenverkehr über Switch-Ports läuft, wäre es sträflich, diese im Rahmen eines IT-Infrastruktur-Monitorings zu ignorieren.

Welche Arten von Switch-Ports gibt es?

Es gibt viele Arten von Switch-Ports. Sie unterscheiden sich in den unterstützten Netzwerktechniken, der Rolle der Netzwerkarchitektur und den Funktionen. Ethernet-Switches haben RJ45-Anschlüsse, während Token-Ring-Switches STP-Anschlüsse haben. Die Familie der SFP-Anschlüsse ist bei Switches zu finden, die Gigabit-Ethernet- oder Fibre-Channel-Netzwerke unterstützen. Auch bei anderen Netzwerktechniken unterscheiden sich die Switch-Schnittstellen physisch. Üblich sind jedoch Switches, die mehr als einen Steckertyp unterstützen.

Je nach Rolle des Switch-Ports gibt es Access-, Trunk- und Hybrid-Ports. Access-Ports ermöglichen Geräten den Zugang zu einem einzigen Netzwerk, während Trunk-Ports verschiedene Netzwerke miteinander verbinden. Hybrid-Ports eignen sich für beide Rollen. Diese Rollen sind unabhängig von der physischen Form eines Switch-Ports.

Darüber hinaus gibt es einige besondere Arten von Switch-Ports mit spezifischen Funktionen. Ein Stack-Port wird verwendet, um andere Switches desselben Modells, derselben Marke und derselben Switch-Software-Version zu verbinden. Diese sind nützlich, um die Port-Kapazität eines Netzwerks zu erhöhen, da alle so gestapelten Switches eine nutzbare Port-Anzahl haben, die der Summe der kombinierten Switches entspricht. PoE-Switch-Ports (Power over Ethernet) sind in der Lage, Daten und Strom über einen einzigen Port zu übertragen, was Platz auf der Rückseite der Switch-Hardware spart.

Alle diese verschiedenen Ports lassen sich im Rahmen des Netzwerk-Port-Monitorings regelmäßig überprüfen, wobei sich die erfassten Metriken natürlich je nach Rolle der Ports und der Netzwerktechnik unterscheiden.

TL;DR:

Switch-Monitoring stellt sicher, dass alle Geräte und Ports in einem Netzwerk erfasst werden. Dies unterstützt IT-Teams dabei, Stabilität, Leistung und Sicherheit zu gewährleisten.

- Das Monitoring sollte sowohl die Switches selbst als auch deren Ports umfassen und Status, Bandbreite, Paketfluss und Fehler erfassen, um Fehlfunktionen oder Fehlkonfigurationen frühzeitig zu erkennen.

- Die Kombination von SNMP, Flow-Protokollen und modernen Schnittstellen ermöglicht einen vollständigen Überblick über Netzwerkverkehr und den Gerätezustand, ohne zusätzlichen Aufwand für IT-Teams zu erzeugen.

- Lückenloses Monitoring unterstützt die Kapazitätsplanung, verhindert Service-Unterbrechungen und erhöht die Sicherheit, indem ungenutzt oder unautorisierte Posts erkannt werden.

Was ist Switch-Monitoring?

Beim Switch-Monitoring geht es ganz einfach darum, alle Switches in einem Netz zu überwachen. Das Wort "alle" ist hier wichtig, denn nur mit einem ganzheitlichen Überblick über das Netzwerk ist es möglich, jedes Problem, jede Störung und jede Fehlkonfiguration zu erkennen. Switches sind Schlüsselkomponenten in jeder Infrastruktur, was das Monitoring von Netzwerk-Switches zu einem unverzichtbaren Werkzeug für das gesame Netzwerk-Monitoring macht.

Der Begriff "Monitoring eines Switches" hat eine Reihe von Bedeutungen. Da Switches separate Geräte mit eigenen Prozessen, Switch-Software-Versionen, Hardware und Fähigkeiten sind, muss man sie wie jeden andere Host überwachen. Beim Switch-Monitoring geht es also nicht nur um die Überwachung des Datenverkehrs, sondern auch um die tatsächliche Überprüfung der Leistung der einzelnen Switches. Das Monitoring eines Switches umfasst sowohl, wie Daten durch einen Switch fließen, als auch das Gerät selbst.

Das Switch-Monitoring mit Checkmk ermöglicht es Ihnen natürlich, sowohl die Geräte als auch den Netzwerkverkehr zu überwachen. Zudem unterstützt es das Port-Monitoring, um auch die Switch-Ports unter Kontrolle zu haben. Es ist wichtig, bei der Implementierung einer Switch-Monitoring-Lösung keine der beiden Komponenten auszuschließen.

Wie überwacht man einen Switch?

Der Königsweg beim Switch-Monitoring ist nach wie vor SNMP. Mit diesem Protokoll, das von vielen Switch-Herstellern unterstützt wird, ist es relativ einfach, alle Switches zu überwachen. SNMP kann direkt von einem Terminal aus verwendet werden, inzwischen sind jedoch benutzerfreundliche Schnittstellen mit integrierten SNMP-Befehlen in vielen Netzwerküberwachungs-Tools implementiert.

Viele Switches erlauben jedoch die Installation von Agenten von Drittanbietern nicht, die mit moderner Switch-Monitoring-Software geliefert werden, so dass die Überwachungsmöglichkeiten auf SNMP beschränkt sind. Das bedeutet jedoch nicht, dass SNMP die einzige Möglichkeit zur Überwachung eines Switches ist.

Netzwerk-Flow-Überwachungsprotokolle wie NetFlow und sFlow werden von Switches gut unterstützt, auch von solchen, die die Installation externer Agenten verbieten. Diese Protokolle konzentrieren sich eher auf die Quellen und Ziele des Datenverkehrs, der die Switches durchläuft. Das ist natürlich nützlich, bietet aber keinen vollständigen Überblick über die Funktionsweise eines Switches. Eine Mischung aus SNMP und einem Protokoll zur Überwachung des Datenflusses, verpackt in einer modernen Schnittstelle, ist eine umfassendere Methode zur Überwachung von Switches.

Netzwerk-Monitoring mit Checkmk beinhaltet all das, ohne dabei die stets wichtige Überwachung der Netzwerk-Ports zu vergessen, die bei Switches unbedingt erforderlich ist.

Was man bei einem Switch überwachen sollte

Was sollte man bei einem Switch überwachen? Sowohl den allgemeinen Zustand der Switches selbst, ihre Ports und den gesamten Datenverkehr. Die Überwachung von Switches umfasst notwendigerweise auch das Monitoring der Netzwerkschnittstellen

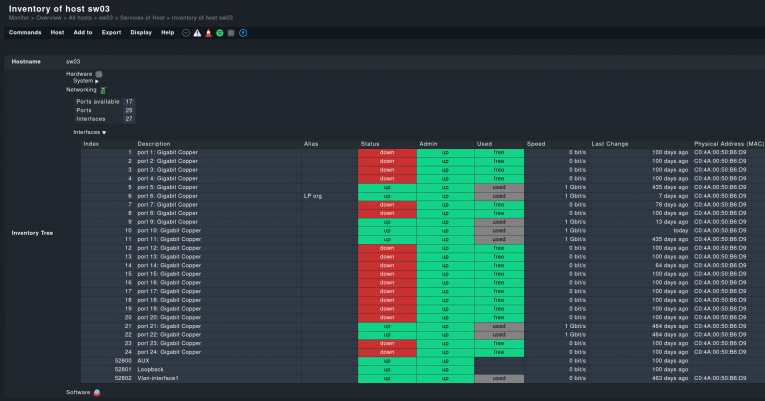

In der Praxis bedeutet das die Überwachung einer Reihe von Metriken. Erstens ist es wichtig, dass der Status jedes Switch-Ports im Monitoring-Dashboard angezeigt wird. Es muss ersichtlich sein, ob eine Schnittstelle aktiv oder inaktiv ist und aus welchen Gründen. Nur so lässt sich erkennen, ob ein Port belegt ist, der eigentlich frei sein sollte oder ob eine Schnittstelle nicht funktioniert, obwohl sie das eigentlich sollte. Dann kann gegebenenfalls eine Fehlfunktion oder Fehlkonfiguration vorliegen. Ein Monitoring von Netzwerk-Ports kann dies aufzeigen.

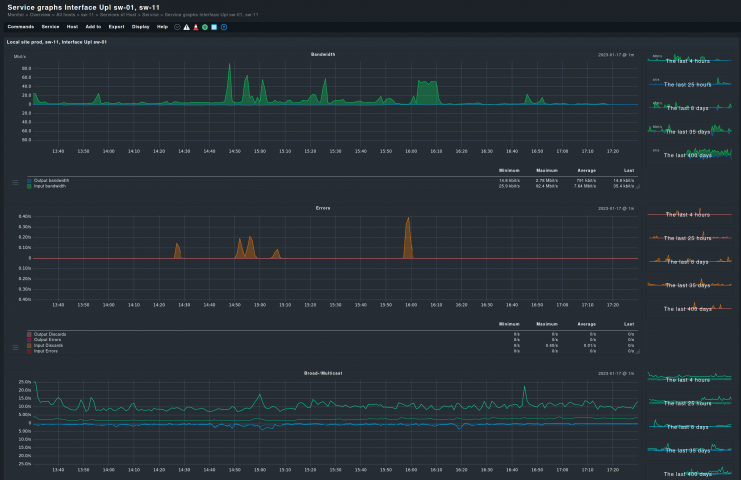

Sobald der Status der einzelnen Switch-Ports bekannt ist, muss man wissen, wie sie funktionieren. Dazu gilt es, die von den einzelnen Ports genutzte Bandbreite sowie die Paket- und Fehlerraten ständig zu überwachen. Anhand dieser Informationen kann der Administrator feststellen, wie gut die einzelnen Ports funktionieren und ob möglicherweise ein Hardwarefehler vorliegt.

Alle Netzwerkschnittstellen, die mit den Switches verbunden sind, müssen ebenfalls überwacht werden. Hier sind die Bandbreite und die allgemeine Nutzung zwei Werte, die auf mögliche Probleme hinweisen können.

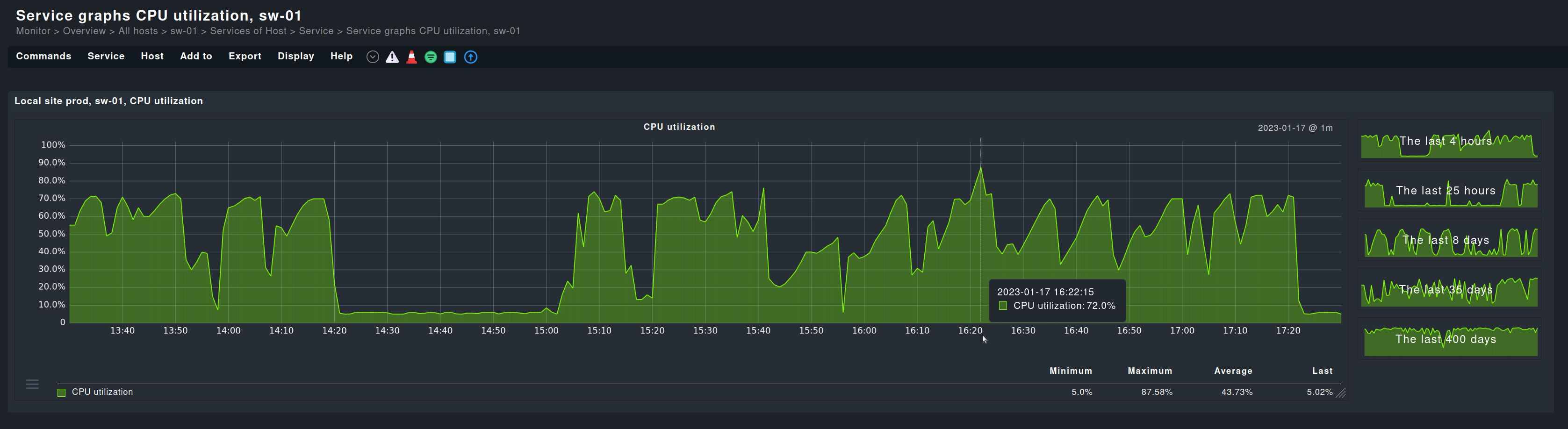

Sobald man die Ports und Netzwerkschnittstellen überwacht, sind die Switches selbst das nächste Thema. Ihr allgemeiner Zustand, d. h. die durchschnittliche CPU-Auslastung, der freie Speicher und die Betriebstemperatur, sind ebenso wichtig wie die Überwachung der Switch-Ports. Einige der Probleme, die ein Port-Monitoring aufdecken kann, lassen sich auf einen fehlerhaften oder überlasteten Switch zurückführen. Das Sammeln von Metriken über die Switches, und nicht nur über die Ports, verschafft Ihnen einen optimalen Überblick über diese Netzwerk-Backbones.

Vorteile eines Switch-Monitorings

Switch-Monitoring bietet eine Menge an Vorteilen. In erster Linie hilft es bei der Kapazitätsplanung, wenn Sie wissen, wie die Leistung aller Switches in Ihrem Netzwerk ist. Durch das Monitoring der einzelnen Switches wird der Puls eines kritischen Teils der Netzwerkinfrastruktur gemessen; wenn ein Switch überlastet ist oder ausfällt, können Sie dies im Voraus durch das Switch-Monitoring feststellen.

Wenn einer der Ports eines Switches ständig die gesamte Bandbreite oder alle Ports eines bestimmten Switches beansprucht, kann dies ein Zeichen dafür sein, dass Sie einen Knoten in Ihrem Netzwerk aufrüsten müssen oder dass ein unberechtigter Benutzer oder Dienst den gesamten Datenverkehr produziert. Ohne die Überwachung von Netzwerk-Switches wäre es unmöglich, solche Situationen zu entdecken.

Das Monitoring von Switches hilft Ihnen dabei, zu erkennen, ob ein Switch überlastet ist oder ausfällt. Auf diese Weise unterstützt es sie dabei, Netzwerkunterbrechungen zu verhindern, die viel Zeit und Geld kosten können. Das Monitoring der einzelnen Switches und die Benachrichtigung bei ungewöhnlicher Nutzung oder Fehlern ist die einzige Möglichkeit, proaktiv zu handeln, bevor ein Switch ganz ausfällt oder Service-Unterbrechungen verursacht.

Das Port-Monitoring kann dasselbe tun und darüber informieren, ob ein Switch seine Anzahl an Ports erhöhen muss. Eine Kapazitätsplanung für Switch-Ports ist genauso wichtig wie die Planung der für die Infrastruktur benötigten Switches.

Und schließlich kann das Monitoring von Switch-Ports die Sicherheit Ihres Netzwerks erhöhen. Wenn das Netzwerk-Team weiß, welche Ports in Gebrauch sind und aktiviert werden müssen und welche nicht, kann es letztere sperren und so eine mögliche unbefugte Nutzung verhindern und so die Sicherheit im Unternehmensnetzwerk erhöhen.

Was sind Herausforderungen des Switch-Monitorings

Das Monitoring einer großen Anzahl von Switches und Ports in einem Netzwerk ist immer eine Herausforderung. Dutzende, ja Hunderte von Ports haben alle ihren eigenen, sich schnell ändernden Status. Der Datenverkehr über die Switches ist nie statisch und schwankt die ganze Zeit. Dies kann zu einigen Herausforderungen führen.

Ports, insbesondere Zugangsports, bergen ein hohes Risiko, einen Strom von Fehlalarmen zu erzeugen. Das liegt daran, dass Zugangsports normalerweise von Benutzern für die Verbindung mit dem Netzwerk verwendet werden, wobei ihre Terminals ohne Vorankündigung abgeschaltet werden, wenn ihre Arbeit erledigt ist. Dies wird von der Switch-Monitoring-Software als plötzliches Abschalten des Ports und damit als Auslösen einer Warnung interpretiert. Natürlich handelt es sich dabei um ein normales Verhalten, aber wenn es im Monitoring nicht ordnungsgemäß vorkonfiguriert ist, kann die Lösung solche Dinge nicht wissen. Das Switch-Monitoring benötigt daher eine gewisse Konfiguration bei der Implementierung, um beispielsweise solche Fehlalarme zu vermeiden.

Ebenso müssen bei der Einrichtung sämtliche Ports im Monitoring berücksichtigt werden. Dazu ist ein normaler Port-Scan in der Regel nicht ausreichend, da einige Ports während des Scans kurzzeitig offline sein können und somit vom Scan nicht berücksichtigt werden. Diese Ports sind somit von der Überwachung ausgeschlossen. Jedoch gehen diese Ports früher oder später irgendwann wieder online – und zwar unbemerkt vom Monitoring, was zu einem Sicherheitsproblem werden kann.

Das Monitoring eines Switches birgt daher einige Fallstricke. Sie lassen sich aber mit der richtigen Konfiguration bei der Einrichtung leicht vermeiden.

In großen Infrastrukturen und Unternehmensnetzwerken ist es unpraktisch, jeden der zahlreichen Ports über alle Switches hinweg manuell einzurichten. Hier kann eine Monitoring-Lösung, die mit einer regelbasierten Konfiguration arbeitet, ihre Stärke beim Switch-Port-Management ausspielen. Regeln ermöglichen es dem Admin-Team, in wenigen Schritten eine Policy für das Monitoring zu definieren und dann beispielsweise nur die Fehlerrate aller Access-Ports zu überwachen. Das Netzwerk-Monitoring mit Checkmk ist regelbasiert und die richtige Lösung für die verschiedenen Herausforderungen beim Switch- und Port-Monitoring.

FAQ

Was ist ein Switch-Monitoring-Tool?

Ein Netzwerk-Switch-Monitoring-Tool ist eine Software, mit der Admins einen Switch überwachen können. Sie umfasst häufig Funktionen zur Verwaltung von Netzwerk-Switches, mit denen sich die Switches konfigurieren lassen. Diese Tools sind in der Cloud oder vor Ort einsetzbar und umfassen in der Regel Funktionen zur Überwachung von Ports und Netzwerkflüssen. Die meisten sind kostenpflichtige Lösungen, es gibt aber auch kostenlose Versionen, wie Checkmk Community oder Checkmk Trial.

Was bedeuten Bandbreite, Paketrate und Fehlerrate?

Die Bandbreite, genauer gesagt die Netzwerkbandbreite, ist die maximale Datenübertragungsrate über einen bestimmten Pfad, zum Beispiel über einen Switch-Port. Die Paketrate ist die Anzahl der Pakete pro Sekunde, die über ein Netzwerk an einem bestimmten Punkt im Netzwerk übertragen werden. Dies kann wiederum ein Switch-Port oder der gesamte Switch sein. Die Fehlerrate ist der Anteil der Pakete, die einen oder mehrere Fehler enthalten, die über ein Netz empfangen wurden.

Testen Sie Checkmk mit all seinen Funktionen.

Kostenloses Trial herunterladen und ausprobieren.