Ein tieferer Einblick in Ihr Netzwerk-Monitoring

Beim Netzwerk-Monitoring stützt sich die Software meistens auf SNMP, um an die Monitoring-Daten zu gelangen. Wenn das Protokoll gut implementiert ist, kann es eine Menge Informationen über die Netzwerkauslastung und den Status der Geräte im System liefern. In den meisten Fällen ist das ausreichend. Netzwerk-Teams benötigen jedoch unter Umständen eine tiefgehendere Analyse ihrer Netzwerke, und SNMP kann hier schnell an seine Grenzen stoßen – vor allem, wenn man Trends und Muster des Datenverkehrs betrachten will.

In diesen Fällen ist eine Software für das Monitoring des Network-Flows erforderlich. Ein Network-Flow ist ein Satz von Metainformationen, den man aus dem Datenverkehr ableitet. Ein Flow zeichnet eine Reihe von Informationen auf, die angeben, wer mit wem spricht, welches Protokoll und welcher Port verwendet wird und wie viel Bandbreite für diesen Datenaustausch belegt wird. Die Informationen sind eine große Hilfe bei der Identifizierung von Netzwerkengpässen. Anstatt einzelne Geräte zu überwachen und die Punkte selbst zu verbinden, haben Sie einen Überblick über alle Datenflüsse im Netzwerk und wissen sofort, wo die größte Menge an Paketen hingeht und von wo sie kommen. Mithilfe eines der vielen Tools für das Monitoring des Datenflusses können Admin-Teams feststellen, wer was, wann und wo im Netzwerk tut und wie der Datenverkehr in ihrer Infrastruktur fließt.

Die Überwachung des Network-Flows umfasst auch die Paketprüfung. Die Network-Flow-Datensätze sind sehr eng konsolidiert, aber für solche Paketinspektionen ist der Zugang zu den Rohpaketen erforderlich, der nur über einen Mirror-Port oder einen Network Tap möglich ist. Diese lassen sich jedoch in der Regel auch als Datenquelle für eine Network-Flow-Analyse anzapfen.

Die Flow-Protokollfamilie

Die Flow-Daten werden über eine Reihe von Protokollen wie NetFlow, sFlow, IPFIX und viele andere bereitgestellt. Cisco war der Urheber dieser Protokoll-Familie, die mit der Absicht geboren wurde, die Erstellung von Zugriffslisten zu vereinfachen. Die gesammelten Daten erwiesen sich jedoch als weitaus nützlicher als das, und so hat Cisco NetFlow veröffentlicht. Neben Cisco unterstützen viele andere Hersteller diese Protokollfamilie mit eigenen Protokollen, wie J-flow von Juniper Networks, NetStream von Huawei und Rflow von Ericsson. Das jüngste und am häufigsten verwendete Protokoll der Familie ist IPFIX, das auf Version 9 von NetFlow basiert und von der IETF (Internet Engineering Task Force) unterstützt wird.

Wie ein Network-Flow funktioniert

Ein Flow-Paket enthält verschiedene Arten von Metainformationen: in der Regel die IP-Adresse des Absenders und des Empfängers, die Quell- und Zielports, Layer-3-Protokolltypen, die Klassifizierung des Dienstes und die Router- oder Switch-Schnittstelle. Das Protokoll gruppiert alle Pakete mit gleichem Inhalt zu einem Flow und fasst dann am Ende die Pakete und Bytes zusammen.

Netzwerkkomponenten, die ein Network-Flow-Protokoll unterstützen, erstellen und senden ein solches Flow-Paket über eine Push-Methode. Eine Exporter-Software hat die Aufgabe, diese Flow-Pakete zu sammeln und zu übertragen, indem sie als Agent fungiert. Es wird davon ausgegangen, dass im Netz ein Collector vorhanden ist, was in der Regel die Rolle einer Monitoring-Lösung für Netzwork-Flows ist. Der Kollektor sammelt die Datensätze ein. Je nachdem, welche Protokolle er unterstützt, wandelt dieser Kollektor diese Daten in standardisierte Werte um und bereitet sie so für die Untersuchung vor. Anschließend leitet der Kollektor die Daten an eine zentrale Instanz weiter, die die aufbereiteten Daten grafisch darstellt und in Form einer GUI für schnellere Einblicke zur Verfügung stellt. Flow-Monitoring-Tools sind sowohl als Kollektor als auch als zentrale Konsole gedacht, da beide für die Überwachung des Network-Traffic-Flows notwendig sind.

Netzwerk-Monitoring mit Flow-Monitoring erweitern

Flow-basierte Monitoring-Lösungen helfen Ihnen also, ein klareres, umfassenderes Bild von Ihrem Datenverkehr zu bekommen. Datenflusspakete enthalten Informationen, die Admin-Teams Aufschluss darüber geben, woher der Datenverkehr kommt, über welches Protokoll und welchen Port er übermittelt wird, und wohin er geht. Das ist gleichzeitig, was das Monitoring des Netzwerkdatenflusses ausmacht. Zudem bietet das Monitoring des Netzwerkverkehrs in Ihrer Infrastruktur weitere Vorteile.

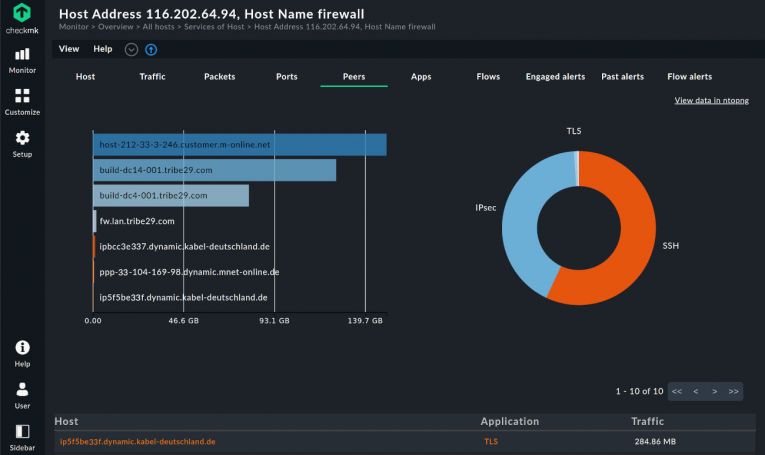

Netzwerk-Flow-Daten liefern detaillierte Informationen über Netzwerk-Hosts wie Datenverkehr, Pakete, Ports, Peers und Anwendungen. Dadurch lassen sich Anomalien und Fehlfunktionen in Ihrem Netzwerk leichter erkennen. Einige Beispiele für Anwendungsfälle sind die Erkennung, wenn DNS missbraucht wird, wenn ungültige Zertifikate eingesetzt werden oder wenn die TLS-Verschlüsselung nicht korrekt funktioniert. Software zur Überwachung des Network-Flows kann all diese Informationen liefern.

Das Monitoring der Netzwerksicherheit ist ein weiterer Bereich, in dem eine Network-Flow-Monitoring-Software ebenfalls helfen kann. Die Analyse der Netzwerkströme in Ihrem Netzwerk kann Ihnen helfen, ungewöhnliche Muster zu erkennen – und vor allem gefährliche Muster. Ransomware-Datenverkehr lässt sich identifizieren, genau wie jede Art eines verdächtigen e Datenaustausches.

Tools zum Monitoring des Datenflusses können Ihnen einen interessanten Überblick über die Top-Talker und -Listener in Ihrem Netzwerk verschaffen. Sie können die Nutzung nach Quelle, Zieladresse, Protokoll oder Anwendung aufschlüsseln. Dies ist besonders bei der Kapazitätsplanung nützlich, um Admin-Teams darüber zu informieren, wann und wo das Netzwerk an seine Grenzen stößt und warum.

Mit einem Tool für das Monitoring des Network-Flows ist es einfacher, die Ursachen für Spitzen in der Bandbreitennutzung zu erkennen. Einer der Hauptzwecke dieses Tools ist die genaue Überwachung der Netzwerkauslastung, einschließlich der Bandbreitennutzung. Kombiniert mit einem Dashboard, wie es Checkmk bietet, ergibt sich ein unmittelbarer Überblick über die Leistung und Nutzung Ihres Netzwerks.

Letztendlich ist das Monitoring des Network-Flows in vielerlei Hinsicht hilfreich, nicht zuletzt bei der Implementierung einer effizienten Quality of Service (QoS) in Ihrem Netzwerk, der Priorisierung geschäftskritischer Anwendungen und der Sicherstellung, dass keine Unterbrechungen auftreten.

Warum also ein Tool zur Überwachung des Network-Flows verwenden?

In Anbetracht der Möglichkeiten, die Network-Flow-Protokolle bieten, ist es klar, wie vorteilhaft es ist, eine weitere Ebene von Metriken und Ansichten zu Ihrem Netzwerk-Monitoring hinzuzufügen. Die Überwachung des Network-Flows muss nicht im Gegensatz zur SNMP-Überwachung stehen, sondern diese vielmehr ergänzen, indem weitere Informationen hinzugefügt werden. Auf diese Weise erhalten Sie einen möglichst ganzheitlichen Überblick über Ihre Infrastruktur. Die meisten Netzwerkgeräte unterstützen sowohl SNMP als auch das netzwerkbasierte Flow-Monitoring, sodass die Wahl einer Lösung kein Problem darstellt.

Eine Softwarelösung für das Monitoring des Network-Flows kann mehr Informationen liefern als eine, die sich auf SNMP oder andere klassische Network-Monitoring-Protokolle beschränkt. Und beim Monitoring gilt: Je mehr Informationen Sie abrufen können, desto größer sind die Chancen, mögliche Probleme und problematische Muster zu erkennen. Die meisten Tools für das Flow-Monitoringsind nicht spezifisch auf die Überwachung von Network-Flows ausgerichtet, sondern integrieren diese, wie beispielsweise Checkmk. Es ist nicht immer notwendig, eine separate Software zu verwenden, um Ihre Netzwerkverkehrspakete zusammen mit SNMP-Traps zu überwachen oder Protokolle von vielen verschiedenen Hosts zu analysieren. Im Falle von Checkmk reicht eine einzige Softwarelösung für das Monitoring des Netzwerkverkehrs für all diese Aufgaben aus, was Ihre Infrastruktur erheblich vereinfacht.

Die Implementierung einer Software zur Überwachung des Network-Flows ist daher eine relativ einfache und problemlose Möglichkeit, die Effizienz Ihres Netzwerk-Monitorings zu steigern. Tools wie Checkmk umfassen eine breite Palette von Protokollen und Plugins, die alle Monitoring-Anforderungen abdecken. Es gibt also keinen wirklichen Grund, auf ein Tool zum Network-Flow-Monitoring zu verzichten.

FAQ

Wird NetFlow noch verwendet?

Ja, NetFlow wird immer noch verwendet und ist auf vielen Routern, Switches, Bridges und anderen Netzwerkgeräten zu finden. Offiziell wurde es durch IPFIX ersetzt, aber die Unterstützung für das ursprüngliche Protokoll ist immer noch weit verbreitet.

Was sind die Protokolle der Network-Flow-Familie?

Die Familie der Network-Flow-Protokolle ist sehr umfangreich. NetFlow ist das bekannteste Protokoll, aber daneben gibt es noch viele andere, die von anderen Anbietern entwickelt wurden. Zurzeit gehören Argus, Jflow, NetStream, Cflowd, Rflow, AppFlow, sFlow und IPFIX zu dieser Familie.

Testen Sie Checkmk mit all seinen Funktionen.

Kostenloses Trial herunterladen und ausprobieren.